Microsoft avaldas Wanacrypt Ransomware turvavarustuse hädaolukorra värskenduse

Turvalisus Windows 10 / / March 17, 2020

Eile oli kogu maailmas arvutites, mis käitavad Windowsi vanemaid versioone, uus rünnak nimega Wanacrypt. Kui te ei saa uuemale versioonile üle minna, on siin teie arvuti kaitseks vajalik parandus.

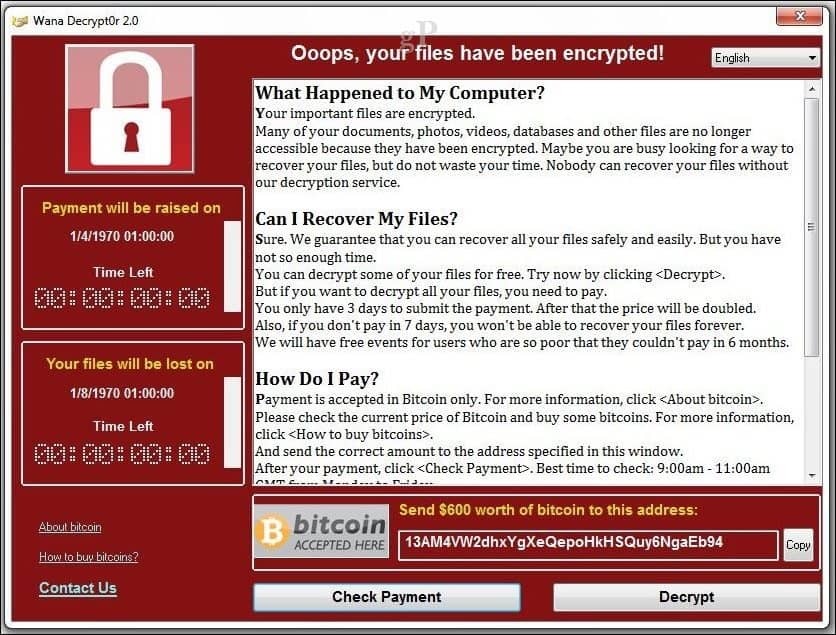

Eile mõjutasid kogu maailmas asuvaid arvuteid, mis käitavad Windowsi vanemaid versioone, nagu Windows XP (alates aastast 2001) ja Windows Server 2003, pahatahtlik haavatavus nimega Wanacrypt. Eksperdid on kindlaks teinud, et pahatahtlik kood võtab arvuti üle kontrolli ja krüpteerib kõik andmed kõvakettal. Seejärel nõuab ta arvutile juurdepääsu saamiseks Bitcoini abil maksete tegemist. Algselt töötas selle välja NSA ja seda kasutati süsteemide tagauksena.

Kahjuks lekkis kood ja sattus valedesse kätesse, mille tulemuseks oli tänane olukord. Wanacrypt on laialdaselt mõjutanud kriitilisi hädaabiteenuseid, näiteks haiglaid ja Ühendkuningriigi õiguskaitset. Lõpptulemus on see, kui teil pole oma süsteemi varukoopiaid sellise rakendusega nagu Crashplan mis hoiab kõigi teie failide kõiki versioone, pole teil õnne. Kui see pole nii, siis käitate tänapäevast opsüsteemi nagu Windows 10.

Windows XP, Windows Server 2003 ja Windows 8 saavad turbeparanduse Wanacrypt Attacki jaoks

Wanacrypt'i raskus on olnud nii laastav, et Microsoft töötas välja paranduse oma Windowsi opsüsteemide aegunud versioonidele. Ehkki parandus ei saa nakatunud süsteemi mõju ümber pöörata, hoiab see siiski ära Windowsi haavatavate versioonide nakatumise, vähemalt selle konkreetse pahavara tõttu.

Tarkvaraettevõte üksikasjalikult ajaveebipostituses meetmed klientide poolt pahatahtliku tarkvara kaitsmiseks ja eemaldamiseks oma süsteemidest.

Täna langesid paljud meie kliendid kogu maailmas ja kriitilised süsteemid, millest nad sõltuvad, pahatahtliku “WannaCrypt” tarkvara ohvriks. Nägi küberrünnakutest mõjutatud ettevõtteid ja eraisikuid, nagu täna teatati, oli valus. Microsoft töötas kogu päeva vältel tagamaks, et mõistame rünnakut ja võtame kõik oma klientide kaitseks vajalikud meetmed. Selles ajaveebis kirjeldatakse samme, mida iga inimene ja ettevõte peaks kaitsmiseks hoidmiseks tegema. Lisaks astume väga ebatavalist sammu, pakkudes kõigile klientidele turvavärskendust kaitsta ainult kohandatud toega Windowsi platvorme, sealhulgas Windows XP, Windows 8 ja Windows Server 2003. Täna ei olnud rünnak suunatud Windows 10-d käitavatele klientidele.

Üksikasjad on allpool.

- Märtsis avaldasime turvavärskenduse, mis tegeleb nende rünnakute ärakasutatava haavatavusega. Need, kellel on Windows Update lubatud, on kaitstud selle haavatavuse eest. Neile organisatsioonidele, kes pole turvavärskendust veel rakendanud, soovitame teil viivitamatult juurutada Microsofti turvabülletään MS17-010.

- Windows Defenderi kasutavate klientide jaoks andsime täna välja värskenduse, mis tuvastab selle ohu kui Ransom: Win32 / WannaCrypt. Täiendava põhjaliku kaitsemeetmena hoidke oma masinatesse installitud ajakohastatud pahavaravastast tarkvara. Kliendid, kes haldavad pahavaravastast tarkvara ükskõik mitmelt turvaettevõttelt, saavad teenusepakkujaga kinnitada, et nad on kaitstud.

- See rünnakutüüp võib aja jooksul areneda, nii et iga täiendav põhjalik kaitsestrateegia pakub täiendavat kaitset. (Näiteks täiendavaks kaitsmiseks SMBv1 rünnakud, peaksid kliendid kaaluma pärandprotokollide blokeerimist oma võrkudes).

Ei mainitud, et Windows 7, Windows Server 2007 või Windows 10 oleksid Wanacrypti lunavara vastu tundlikud. Ilmselt on see veel vaid üks põhjus, miks hoida oma arvutit uusimas opsüsteemis. Jah, ma tean, ajakohastamine ei pea alati toimuma, kuid selleks, et halbadest poistest edasi liikuda, kulutab Microsoft miljardit. Kui kasutate endiselt Windowsi vanemat versiooni, kaaluge seda uuemale versioonile üleviimist Windows 10 täna.

Vanemate väljaannete kasutajad, mida Microsoft endiselt toetab, saavad anda oma panuse, et selliseid rünnakuid oleks minimaalselt.

- Kui süsteem on saadaval, rakendage oma süsteemi jaoks plaastrid. Ma vihkan seda öelda, kuid Microsoft tegi selle jaoks paranduse, millest enamik rünnati, lihtsalt ei installinud Microsofti turvabülletään MS17-010 plaaster.

- Varundamine, me räägime sellest kogu aeg Groovypostis, kui te seda ei tee, on nüüd hea aeg alustada.

- Olge teadlik oma e-kirjadest ja nende päritolukohast. Wanacrypt suutis süsteemidesse tungida e-posti manuste kaudu, mille mõned kasutajad avasid.

Kasutajad saavad alla laadida oma Windowsi versioonide plaastreid järgmistelt linkidelt: Windows Server 2003 SP2 x64, Windows Server 2003 SP2 x86,Windows XP SP2 x64, Windows XP SP3 x86, Windows XP manustatud SP3 x86, Windows 8 x86,Windows 8 x64