Mis on krüptitud DNS-liiklus?

Privaatsus Turvalisus Dns Kangelane / / August 24, 2023

Avaldatud

Oma turvalisuse ja privaatsuse kaitsmiseks on oluline mõista krüptitud DNS-liiklust ja selle tähtsust.

Interneti laialdasel, omavahel seotud valdkonnal on Domeeninimesüsteem (DNS) toimib pöördelise juhendina, tõlgides inimsõbralikud domeeninimed, nagu „example.com”, IP-aadressideks, millest masinad aru saavad. Iga kord, kui külastate veebisaiti või saadate e-kirja, tehakse DNS-päring, mis toimib sillana inimliku kavatsuse ja masina tegevuse vahel. Kuid aastaid on neid DNS-päringuid avalikustatud ja edastatud lihttekstina, mis teeb neist kullakaevanduse nuhkijad, häkkerid ja isegi mõned Interneti-teenuse pakkujad (ISP), kes soovivad saada teavet kasutajate Interneti kohta käitumised. Sisestage mõiste "krüpteeritud DNS-liiklus", mille eesmärk on kaitsta neid olulisi otsinguid, kapseldades need krüptograafilise kaitse kihtidesse.

Probleemid traditsioonilise DNS-iga

Enne krüptitud DNS-liikluse kirjeldusse sukeldumist peaksime ilmselt rääkima DNS-liiklusest üldiselt. Domeeninimede süsteem (DNS) on meie digitaalvaldkonnas nööpnõel. Mõelge sellele kui keerukale Interneti-kataloogile; selle roll ei ole mitte ainult muuta veebis navigeerimine kasutajatele intuitiivseks, vaid ka suurendada võrguteenuste vastupidavust.

Oma tuumas ületab DNS lõhe inim- ja masinasõbralik Interneti-aadress formaadid. Igapäevase kasutaja jaoks, selle asemel, et meelde tuletada keerukat IP-aadressi (Interneti-protokolli) nagu "104.25.98.13" (esindab selle IPv4-aadress) või 2400:cb00:2048:1:6819:630d (IPv6-vorming), saab lihtsalt sisestada aadressi "groovypost.com" brauser.

Kui inimeste jaoks on kasu selge, siis rakenduste ja seadmete jaoks on DNS-i funktsioon veidi teistsugune. Selle väärtus ei pruugi olla mälu toetamises – lõppude lõpuks ei maadle tarkvara unustamisega nagu meie. Selle asemel tugevdab DNS antud juhul vastupidavust.

Kuidas, küsite? DNS-i kaudu ei piirdu organisatsioonid ühe serveriga. Selle asemel saavad nad hajutada oma kohalolekut paljudes serverites. See süsteem annab DNS-ile õiguse suunab kasutaja kõige optimaalsemasse serverisse nende vajaduste jaoks. See võib viia kasutaja serveri lähedale, välistades loiu ja viivitusohtliku kasutuskogemuse.

See strateegiline suund on enamiku pilveteenuste nurgakivi, kus DNS-il on keskne roll kasutajate sidumisel läheduses asuva arvutusressursiga.

Privaatsusprobleemid DNS-is

Kahjuks kujutab DNS endast potentsiaalselt suurt privaatsusprobleemi. Ilma mingisuguse krüptimiseta, mis kaitseb teie seadme ja DNS-i lahendaja suhtlust, võite oma DNS-i vahetustele õigustamatu juurdepääsu või muudatuste saada.

See hõlmab üksikisikute sissetungi teie WiFi-võrku, teie Interneti-teenuse pakkujat (ISP) ja isegi vahendajaid. Tagajärjed? Privaatsus on ohus, kuna kõrvalised isikud eristavad teie sageli kasutatavaid domeeninimesid.

Oma tuumaks on krüpteerimine alati võitnud a turvaline ja privaatne internt sirvimiskogemust. Arvestades, et kasutaja saidile „groovypost.com” võib tunduda triviaalne, võib see suurejoonelisemas kontekstis muutub portaaliks, mis mõistab inimese veebikäitumist, eelistusi ja potentsiaalselt eesmärgid.

Sellised kogutud andmed võivad muutuda kaubaks, müüakse üksustele rahalise kasu saamiseks või pahatahtlike osalejate poolt relvastatud, et korraldada fiskaalpettusi.

Aruanne, mille kureeris Neustari rahvusvaheline julgeolekunõukogu 2021. aastal valgustas seda ohtu, paljastades, et 72% ettevõtetest seisis eelmisel aastal silmitsi vähemalt ühe DNS-i sissetungimisega.

Lisaks koges 58% neist ettevõtetest sissetungi märkimisväärseid tagajärgi. DNS-i rikkumiste suurenedes kerkib krüpteeritud DNS-liiklus kaitseks mitmesuguste ohtude, sealhulgas spionaaži, võltsimise ja mitmesuguste keerukate DNS-i strateegiate vastu.

Krüpteeritud DNS-liiklus: sügav sukeldumine

Krüpteeritud DNS-liiklus muudab läbipaistvad DNS-andmed turvaliseks vorminguks, mida saavad dešifreerida ainult suhtlevad üksused: DNS-klient (nagu brauserid või võrguseadmed) ja DNS-i lahendaja.

DNS-krüptimise areng

Algselt ei olnud DNS-i turvaatribuutidega manustatud. DNS sündis ajal, mil Internet oli tekkimas, ilma veebikaubanduse, panganduse ega digitaalsete poeakendeta. DNS-i krüptimine tundus üleliigne.

Kuid kui me pöördume tänapäeva maastiku poole – mida iseloomustab e-äri õitseng ja küberohtude tõus – on selgeks saanud vajadus DNS-i privaatsuse suurema turvalisuse järele.

Selle vajaduse lahendamiseks on tekkinud kaks silmapaistvat krüpteerimisprotokolli: DNS üle TLS-i (DoT) ja DNS üle HTTPS-i (DoH).

DNS TLS-i kaudu (DoT)

DoT kasutab Transpordikihi turvalisus (TLS) protokoll DNS-dialoogide kaitsmiseks ja kapseldamiseks. Huvitaval kombel võimaldab TLS, mida tavaliselt tunnustab teine nimetus SSL, HTTPS-i veebisaitide krüptimist ja autentimist.

DNS-i interaktsioonide jaoks kasutab DoT kasutaja datagrammi protokolli (UDP) koos TLS-kaitsega. Juhtimisambitsioon? Suurendage kasutajate privaatsust ja takistage potentsiaalseid pahatahtlikke tegureid, kes püüavad kinni pidada või muuta DNS-i andmeid.

Port 853 on DoT-i digitaalsete klientide seas domineeriv port. DoT-standardi pooldajad kinnitavad sageli selle potentsiaali võitluses inimõiguste väljakutsetega tormilistes piirkondades.

Sellegipoolest võib riikides, kus väljendusvabadust piiratakse, DoT kaitsev aura iroonilisel kombel kasutajatele tähelepanu pöörata, muutes nad allasuruvate režiimide sihtmärgiks.

DNS HTTPS-i kaudu (DoH)

DoH kasutab sisuliselt DNS-i kaugtõlgendusteks HTTPS-i ja töötab peamiselt pordi 443 kaudu. Edukaks tööks vajavad lahendajad DoH-serverit, mis majutab päringu lõpp-punkti.

DOH kasutuselevõtt kõigis brauserites

Alates Google Chrome'i versioonist 83 nii Windowsis kui ka macOS-is on brauser DoH-i omaks võtnud, millele pääseb juurde selle seadete kaudu. Õige DNS-serveri seadistuse korral rõhutab Chrome DNS-i päringuid krüptimisega.

Lisaks on igaühel autonoomia valida oma eelistatud DoH-server. Chrome integreerub isegi erinevate DoH pakkujatega, nagu Google Public DNS ja Cloudflare.

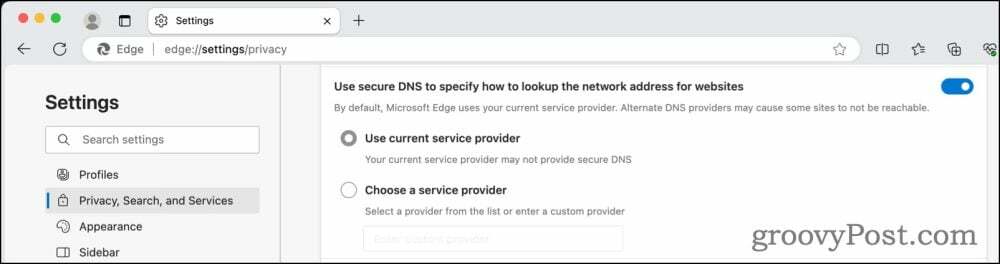

Microsoft Edge pakub ka sisseehitatud tugi DoH jaoks, navigeeritav selle seadete kaudu. Kui Edge on aktiveeritud ja ühendatud ühilduva DNS-serveriga, tagab, et DNS-päringud jäävad krüpteerituks.

2018. aastal koostöös Cloudflare'iga integreeris Mozilla Firefox DoH-i, mida tuntakse usaldusväärse rekursiivse lahendusena. Alates 25. veebruarist 2020 saavad USA-s asuvad Firefoxi fännid kasutada DoH-d, kus vaikelahendajana toimib Cloudflare.

Opera kasutajad saavad ka brauseri sätete kaudu DoH-i sisse või välja lülitada, suunates DNS-i päringud vaikimisi Cloudflare'i poole.

DOH-i integreerimine operatsioonisüsteemiga

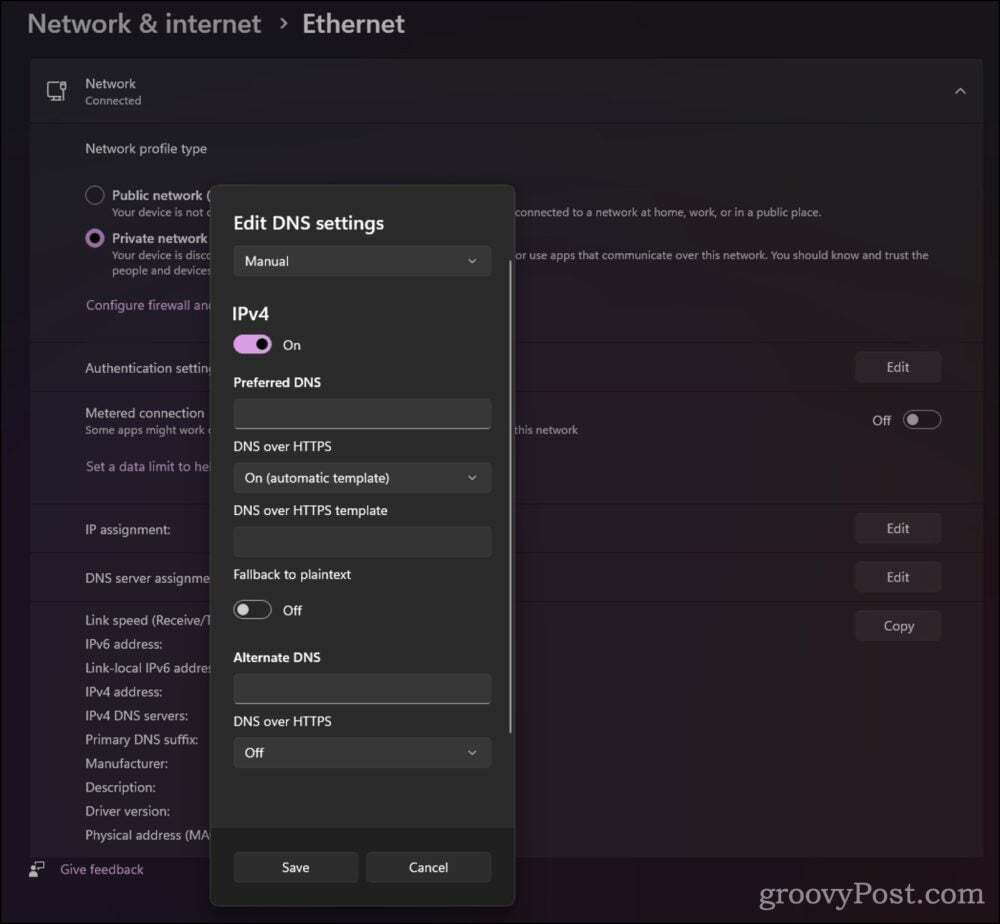

Ajalooliselt Microsofti operatsioonisüsteemid on kõhelnud avangardtehnoloogia omaks võtmast. Windows 10 aga kaldus tulevikku, võimaldades kasutajatel DoH selle seadete kaudu aktiveerida.

Apple on astunud kaugemale, tutvustades rakendusekeskseid krüptimistehnikaid. See murranguline samm annab rakenduste arendajatele võimaluse lisada oma erinevad krüpteeritud DNS-i konfiguratsioonid, muutes mõnikord traditsioonilised juhtelemendid aegunuks.

Krüpteeritud DNS-liikluse ulatuslik horisont sümboliseerib digitaalvaldkonna arengut, rõhutades pidevat püüdlust tugevdatud turvalisuse ja täiustatud privaatsuse poole.

Krüpteeritud DNS-iga kaasnev vaidlus

Kuigi DNS-liikluse krüptimine tugevdab konfidentsiaalsust ja suurendab kasutajate privaatsust kaitsemeetmetega, nagu ODoH, ei toeta kõik seda nihet. Eelkõige on lõhe lõppkasutajate ja võrguoperaatorite vahel.

Ajalooliselt pääsesid võrguoperaatorid DNS-päringutele juurde nurjata pahavara allikaid ja muu soovimatu sisu. Nende püüdlus järgida neid tavasid seaduslike turva- ja võrguhaldusvajaduste jaoks on ka IETF ADD (Adaptive DNS Discovery) töörühma fookuspunkt.

Sisuliselt võib debatti iseloomustada järgmiselt: "universaalne krüpteerimine" versus "võrgu suveräänsus". Siin on üksikasjalik uurimine:

Universaalne DNS-i liikluse krüpteerimine

Enamik krüpteerimismeetodeid tugineb krüptimiseks konfigureeritud DNS-lahendajatele. Need krüptimist toetavad lahendajad moodustavad siiski vaid väikese osa koguarvust.

DNS-i lahendajate tsentraliseerimine või konsolideerimine on ähvardav probleem. Piiratud valikuvõimalustega loob see tsentraliseerimine ahvatlevad sihtmärgid pahatahtlikele üksustele või pealetükkivale jälgimisele.

Enamik krüpteeritud DNS-i konfiguratsioone võimaldab kasutajatel valida oma lahendaja. Kuid teadliku valiku tegemine võib keskmisele inimesele olla hirmutav. Vaikevalik ei pruugi alati optimaalne olla erinevatel põhjustel, näiteks lahendaja hosti jurisdiktsiooni tõttu.

Tsentraliseeritud serverioperaatorite töökindluse mõõtmine on keeruline. Sageli tuleb sõltuda nende avalikust privaatsusavaldustest ja potentsiaalselt nende enesehinnangutest või kolmandate isikute hinnangutest.

Välised ülevaated ei ole alati kindlad. Valdavalt põhinevad nad oma järeldustes auditeeritavate esitatud andmetel, loobudes põhjalikust ja praktilisest uurimisest. Aja jooksul ei pruugi need auditid operaatori tavasid täpselt kajastada, eriti kui toimub organisatsioonilisi muudatusi.

Krüpteeritud DNS on vaid üks Interneti-sirvimise tahk. Mitmed muud andmeallikad saavad siiski kasutajaid jälgida, muutes krüptitud DNS-i leevendavaks meetodiks, mitte kõikehõlmavaks vahendiks. Aspektid nagu krüptimata metaandmed olema juurdepääsetav ja informatiivne.

Krüpteerimine võib DNS-liiklust kaitsta, kuid teatud HTTPS-i ühenduse segmendid jäävad läbipaistvaks. Lisaks võib krüptitud DNS DNS-i-põhistest blokeeringute loendist mööda hiilida, kuigi saitidele otse nende IP kaudu pääsemine teeb sama.

Jälgimise ja järelevalve tõeliseks vastu võitlemiseks peaksid kasutajad uurima kõikehõlmavaid lahendusi, nagu virtuaalsed privaatvõrgud (VPN) ja Tor, muutes liikluse kontrolli keerulisemaks.

"Võrgu suveräänsuse" seisukoht

Krüpteerimine võib piirata operaatori võimet võrgutoiminguid kontrollida ja seejärel reguleerida või parandada. See on keskse tähtsusega selliste funktsioonide jaoks nagu vanemlik kontroll, ettevõtte DNS-i päringu nähtavus ja pahavara tuvastamine.

Protokollide Bring Your Own Device (BYOD) tõus, mis võimaldab kasutajatel turvasüsteemidega suhelda isiklike seadmete kasutamine toob kaasa keerukuse, eriti sellistes rangetes sektorites nagu rahandus ja tervishoid.

Kokkuvõtteks võib öelda, et kuigi krüpteeritud DNS pakub paremat privaatsust ja turvalisust, on selle kasutuselevõtt tekitanud meeleoluka arutelu, tuues esile keeruka tasakaalu kasutaja privaatsuse ja võrguhalduse vahel.

Kokkuvõte: tuginege krüptitud DNS-liiklusele või vaadake seda ühe privaatsustööriistana

Ajastul, kus küberohtude eskaleerumine ja privaatsusprobleemid suurenevad, pole digitaalse jalajälje kaitsmine kunagi olnud nii kriitilise tähtsusega. Üks selle digitaalse piiri põhielemente on domeeninimesüsteem (DNS). Traditsiooniliselt esitati need DNS-i päringud lihttekstina, mis oli avatud kõigile uudishimulikele silmadele, olgu need siis küberkurjategijad või kolmandad osapooled. Selle haavatavuse ületamiseks on välja kujunenud krüpteeritud DNS-liiklus.

Teie otsustada on parim viis krüptitud DNS-i kasutamiseks. Võite tugineda tarkvaralahendusele, nagu Microsoft Edge'i, Google Chrome'i ja teiste pakutavad brauseri funktsioonid. Kui kasutate OpenDNS teie ruuteris, aga peaksite ka kaaluma sidudes selle DNSCryptiga igakülgseks turvalisuseks.