Timthumbi haavatavus muudab paljud Google'i blokeeritud Wordpress-saidid

Wordpress Turvalisus / / March 17, 2020

Google'i pahavara hoiatused hakkas selle kuu alguses kogu Internetis hüppama ja isegi praegu nakatavad saidid endiselt autonoomsete Interneti-skriptidega. Kui kasutate WordPressi saiti kohandatud premium-teemaga, näete juba oma veebisaidi külastamisel ülaltoodud sõnumit (loodetavasti mitte….). Probleem seisneb hiljuti populaarses pildiga manipuleerimise skriptis Timthumb avastatud haavatavuses. See skript on WordPressi tippteemade seas väga populaarne, mis muudab selle ärakasutamise eriti ohtlikuks, kuna koodi ärakasutamine on juba mitu nädalat looduses olnud. Hea uudis on see, et ma ei vaata mitte ainult seda, kuidas tuvastada, kas olete juba nakatunud, vaid ka seda, kuidas oma blogi patsutada, et esiteks nakatumist vältida.

Google'i pahavara hoiatused hakkas selle kuu alguses kogu Internetis hüppama ja isegi praegu nakatavad saidid endiselt autonoomsete Interneti-skriptidega. Kui kasutate WordPressi saiti kohandatud premium-teemaga, näete juba oma veebisaidi külastamisel ülaltoodud sõnumit (loodetavasti mitte….). Probleem seisneb hiljuti populaarses pildiga manipuleerimise skriptis Timthumb avastatud haavatavuses. See skript on WordPressi tippteemade seas väga populaarne, mis muudab selle ärakasutamise eriti ohtlikuks, kuna koodi ärakasutamine on juba mitu nädalat looduses olnud. Hea uudis on see, et ma ei vaata mitte ainult seda, kuidas tuvastada, kas olete juba nakatunud, vaid ka seda, kuidas oma blogi patsutada, et esiteks nakatumist vältida.

Kuidas kontrollida, kas teil on probleeme

Lisaks sellele, et näete oma saidi külastamisel Chrome'is sarnaseid hoiatusi, nagu ülaltoodud, on ka kaks lihtsat viisi, kuidas kontrollida, kas teie WordPressi install on nakatunud.

Esimene neist on väline Sucuri kujundatud WordPress-skanner: http://sitecheck.sucuri.net/scanner/

Teine on serveripoolne skript, mille laadite oma saidile üles ja laadite seejärel veebibrauserist. See on saadaval aadressil http://sucuri.net/tools/sucuri_wp_check.txt ja see tuleb pärast allalaadimist ümber nimetada vastavalt Sucuri allolevatele juhistele:

- Salvestage skript kohalikku masinasse, klõpsates ülaltoodud linki hiire parema nupuga ja salvestades lingi nimega

- Logige oma saidile sisse sFTP või FTP kaudu (soovitame sFTP / SSH)

- Laadige skript üles oma WordPressi juurkataloogi

- Nimetage sucuri_wp_check.txt ümber nimeks sucuri_wp_check.php

- Käivitage skript valitud brauseri kaudu - teie domeen.com/sucuri_wp_check.php - muutke kindlasti oma domeeni URL-i asukohta ja kuhu iganes faili üles laadisite

- Kontrollige tulemusi

Kui skannerid leiavad nakatunud nakkuse üles, soovite nakatunud failid viivitamatult otse eemaldada. Kuid isegi kui skannerid näitavad "kõik selged", on teil ikkagi probleem teie tegeliku timmipaigaldusega.

Kuidas seda parandada?

Esiteks, kui te pole seda veel teinud - varundage ja laadige alla oma WordPressi kataloogi ja MySQL-i andmebaasi koopia. MySQL-i andmebaasi varundamise kohta leiate juhiseid WordPressi koodeks. Teie varukoopia võib sisaldada rämpsu, kuid see on parem, kui alustate tühjast otsast.

Järgmisena haarake uusim timthumb versioon http://timthumb.googlecode.com/svn/trunk/timthumb.php

Nüüd peame uue timbthumb .php turvama ja muutma, nii et välised saidid ei saaks aktiveerida skripte. Selleks toimige järgmiselt.

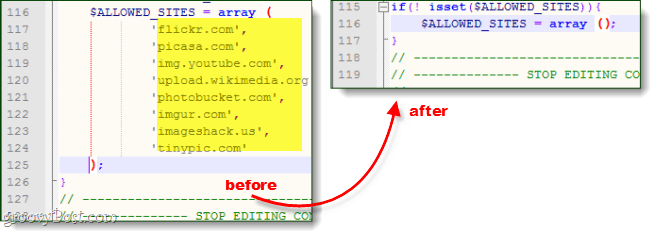

- Kasutage tekstiredaktorit nagu Märkmik ++ ja minge timbthumb.php 27. reale - see peaks lugema $ lubatudSites = array (

- Eemaldage kõik loetletud saidid, näiteks „imgur.com” ja „tinypic.com”

- Pärast kõige eemaldamist peaks sulgu olema nüüd tühi ja suletud: $ lubatudSites = massiiv();

- Salvesta muudatused.

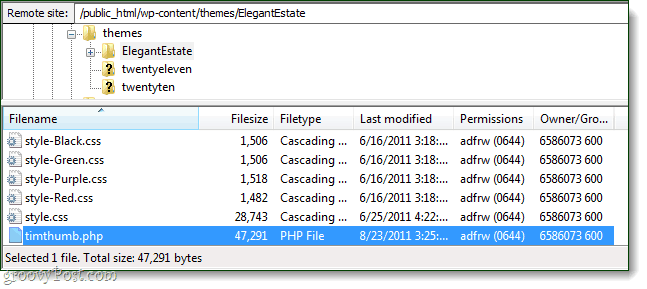

Olgu, nüüd, kui teie uus timbthumb-skript on turvaline, peate looma ühenduse oma veebisaidi serveriga FTP või SSH kaudu. Enamikus timpthumpi kasutavates WordPressi kohandatud teemades asub see wp-sisu \ teemad \ [menüü] kausta. Kustutage vana timbhumb.php ja asendage see uuega. Kui teie serveril on rohkem kui üks timmthumpi koopia, peate kindlasti asendama KÕIK need - pidage meeles, et mõnikord helistatakse neile lihtsalt thumb.php.

Kui olete oma veebiserveris timbumumbri värskendanud ja kõik ülalnimetatud skannerite abil tuvastatud failid kustutanud, on teil enam-vähem hea minna. Kui arvate, et uuendate natuke hiljaks ja võite juba nakatunud olla, pöörduge viivitamatult oma veebi poole ja paluge tal teha veebiserveri täielik AV-skannimine. Loodetavasti aitab see teid korrigeerida, vastasel juhul peate võib-olla varukoopia tagasi pöörduma.