Avaldatud

Kui teil on vaja kasutada Linuxis SSH-d teiste arvutite kaughaldamiseks, juhendab see juhend teid just seda tegema.

Tänapäeva omavahel seotud maastikul on erinevatest geograafilistest asukohtadest pärit arvutite haldamise võimalus muutunud luksusest hädavajalikuks. Olenevalt kasutatavast operatsioonisüsteemist on selleks mitu võimalust. Sest Linuxi-põhised süsteemid, on kõige tavalisem ja turvalisem viis arvuti kaughaldamiseks kasutada SSH (või Turvaline Shell).

Uurime, kuidas kasutada SSH-d Linuxis teiste arvutitega ühenduse loomiseks.

Olulised esimesed sammud

Enne SSH-ga teise Linuxi arvutiga edukat ühenduse loomist peate täitma järgmised eeltingimused.

- Sihtarvuti peab jääma sisselülitatuks ja võrguga ühendatuks.

- Vajalik kliendi- ja serveritarkvara tuleb installida ja aktiveerida.

- Peate teadma sihtmasina IP-aadressi või hostinime.

- Kaugjuurdepääsuks peavad olema sobivad load.

- Tulemüüri konfiguratsioonid kaugarvutis peavad olema lubage sissetulev ühendus.

Kui kasutate Linuxi arvutit, mida haldab näiteks teie veebimajutusettevõte, peaksid nad selle kõige eest juba hoolitsema. Järgmisena peate võib-olla oma Linuxi arvutisse installima põhitarkvara.

SSH kasutamine Linuxis: praktiline juhend

Funktsionaalse SSH-ühenduse loomiseks on vaja nii kliendi kui ka serveri tarkvaramooduleid. OpenSSH toimib kui avatud lähtekoodiga alternatiiv peamiselt Linuxi platvormide jaoks.

Õige OpenSSH-kliendi installimiseks vajate oma kohalikus masinas terminalijuurdepääsu. Pange tähele, et Ubuntu süsteemidel puudub eelinstallitud SSH-server.

OpenSSH-kliendi installimine

Enne installiprotsessi süvenemist peaksite veenduma, et SSH-klienti pole juba olemas. Selleks lihtsalt avage terminali aken. Võite otsida sõna "terminal" või vajutada ctrl + alt + t klaviatuuril.

Kui olete terminali aknas, kontrollige SSH-kliendi olemasolu, tippides järgmise:

$ ssh

Kui Linuxi arvutisse on juba installitud SSH-klient, näete ekraanil järgmist teavet.

usage: ssh [-46AaCfGgKkMNnqsTtVvXxYy] [-B bind_interface] [-b bind_address] [-c cipher_spec] [-D [bind_address:]port] [-E log_file] [-e escape_char] [-F configfile] [-I pkcs11] [-i identity_file] [-J [user@]host[:port]] [-L address] [-l login_name] [-m mac_spec] [-O ctl_cmd] [-o option] [-p port] [-Q query_option] [-R address] [-S ctl_path] [-W host: port] [-w local_tun[:remote_tun]] destination [command [argument ...]]

Kui saate selle asemel kaebuse, et faili ei leitud, peate jätkama OpenSSH-kliendi installimisega. Õnneks on see piisavalt lihtne.

Ubuntu ja muude Debiani-põhiste installide puhul käivitage terminalis järgmine käsk:

$ sudo apt install openssh-client

Kui kasutate Fedorat või teine jaotus mis kasutab nam selle asemel asjakohane, käivitage see käsk:

$ sudo yum -y install openssh-clients

Uuemad Fedora süsteemid võivad kasutada dnf selle asemel. Kui see kõlab nagu sina, on maagiline käsk järgmine:

$ sudo dnf install -y openssh-clients

Järgige ekraanil kuvatavaid juhiseid ja olete kohe valmis.

SSH-ühenduse loomine

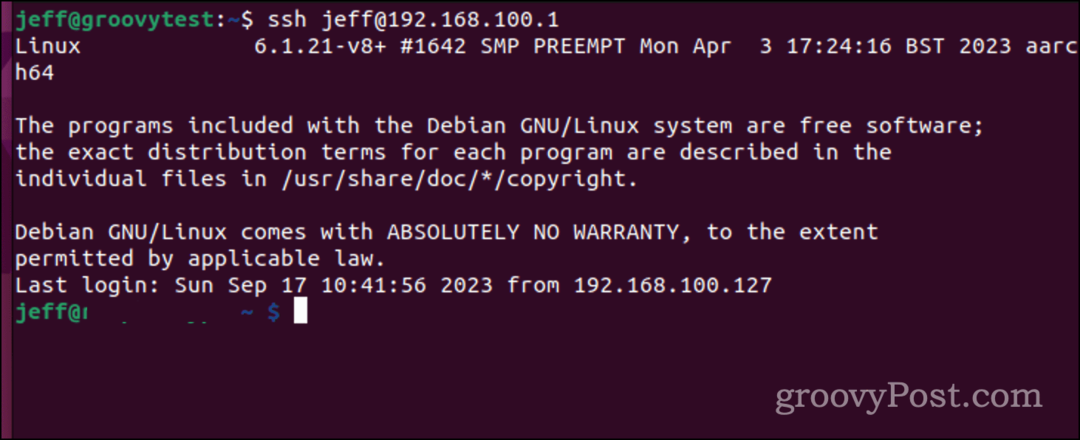

Kui olete veendunud, et SSH-klient on teie Linuxi arvutisse installitud, on aeg esimene ühendus luua. Kui olete ikka veel terminali aknas, andke järgmine käsk:

$ ssh username@host_ip_address

Kui kasutajanimed kattuvad kohalikes ja kaugmasinates, sisestage lihtsalt:

$ ssh host_ip_address

Esmakordsel ühenduse loomisel tervitatakse teid viipaga, mis küsib, kas soovite jätkata ühenduse loomist tundmatu arvutiga. Sel hetkel tippige jah ja jätka.

Sisestage oma parool, mõistes, et te ei saa sisenemise ajal ekraanil tagasisidet. Kui see on tehtud, peaksite olema kaugserverisse sisse logitud ja võite hakata tegema mis tahes ülesandeid, mida peate selles arvutis tegema.

SSH mõistmine: kõrgetasemeline ülevaade

Secure Shell ehk SSH – mõnikord nimetatakse seda ka Secure Socket Shelliks – on protokoll, mis võimaldab tekstipõhise liidese kaudu turvalist ühendust kaugserverite või arvutitega.

Turvalise SSH-kanali autentimisel lähtestatakse shellisessioon, mis võimaldab teie kohalikust masinast käsurea interaktsiooni.

Seda protokolli teavad ja armastavad süsteemi- ja võrguadministraatorid, aga ka kõik, kes vajavad turvalist kaughaldust.

SSH funktsionaalsuse mehaanika

SSH-kanali loomine nõuab kahe pöördelise komponendi koostööd: kliendipoolne rakendus ja selle serveripoolne vaste. Kliendirakendus algatab ühenduse, esitades kaughosti mandaadid.

Kui see on kinnitatud, loob tarkvara kahe arvuti vahel krüpteeritud kanali. Kaugmasinas skannib SSH-deemon pidevalt määratud TCP/IP-porti potentsiaalsete ühendustaotluste leidmiseks.

Vastuvõtmisel edastab deemon oma tarkvara ja protokolli võimalused ning mõlemad üksused vahetavad identifitseerimisandmeid. Kui mandaadid kattuvad, järgneb krüpteeritud seanss, peamiselt SSH-protokolli versiooni 2 kaudu.

Täpsem SSH-kasutus: krüpteerimisvõtme salvestamine, et vältida parooli sisestamist

Oletame nüüd, et soovite seda vältida sisestage oma parool iga kord, kui logite sisse kaugserverisse. Turvalise ja paroolivaba ühenduse loomiseks teise arvutiga on SSH (Secure Shell) võti asendamatu.

Teil võib selline võti juba olemas olla, kuid uue loomine pole kunagi halb mõte. SSH-võti, mis pärineb teie kohalikust arvutist, jaguneb kaheks erinevaks elemendiks: konfidentsiaalne privaatvõti – mida ei tohi kunagi avaldada – ja selle avalik vaste. See avalik võti levitatakse seejärel kõikidesse kaugsüsteemidesse, kuhu peate sisse logima.

Mõned inimesed võivad valida ühe SSH-võtme paljude rakenduste jaoks, alates süsteemi kaugsisselogimisest kuni GitLabini. Võib öelda, et üks võti nende kõigi valitsemiseks. Minu lähenemine on siiski detailsem. Kasutan erinevaid klahve, millest igaüks on mõeldud konkreetse ülesannete alamhulga jaoks.

Näiteks kasutan oma koduvõrgu kohalike masinate jaoks spetsiaalset võtit, mis on veel üks eksklusiivne võti võti minu hallatavate veebiserverite jaoks ja veel üks kordumatu võti Gitiga suhtlemiseks võõrustajad.

Uue SSH-võtmepaari loomine

Siit saate teada, kuidas saate luua uue SSH-võtme ja seejärel kopeerida selle kaugserverisse, mille jaoks soovite seda kasutada. Esiteks looge võti kasutades ssh-keygen.

$ ssh-keygen -t ed25519 -f /.ssh/lan

Lipp -t määrab loodava võtme tüübi, tagades, et krüpteering on vaikeväärtusest kõrgem. The -f lipp määrab võtme failinime ja asukoha.

Selle käsu väljastamisel palutakse teil luua võtme jaoks parool. Kui parool selle määrate, jääb see kohalikuks ja seda ei saadeta üle võrgu.

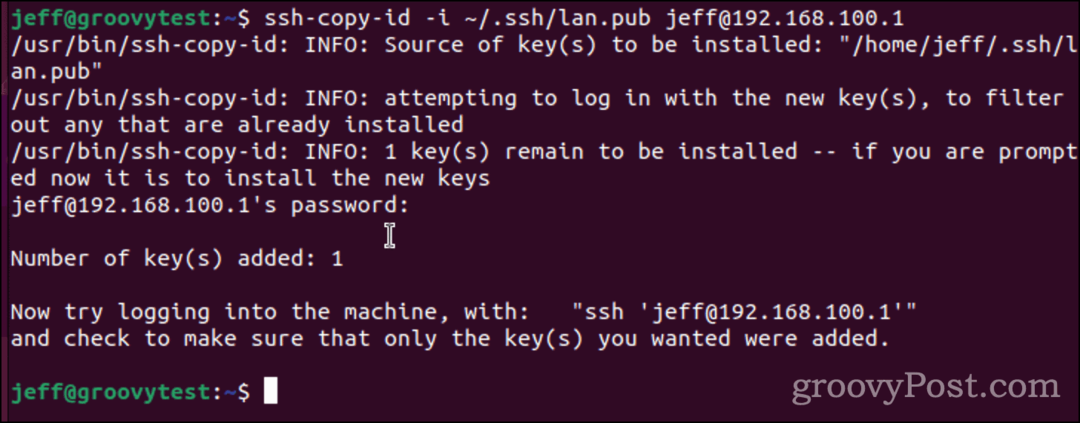

Teie SSH-võtme saatmine kaugserverisse

Järgmisena peate saatma selle turvavõtme kaugserverisse. Selle saavutamiseks andke lihtsalt välja järgmine käsk:

$ ssh-copy-id -i /.ssh/lan.pub user@host_ip_address

Teilt küsitakse kaughostis sisselogimisparooli. Kui protsess on lõppenud, installitakse teie võti sellesse arvutisse.

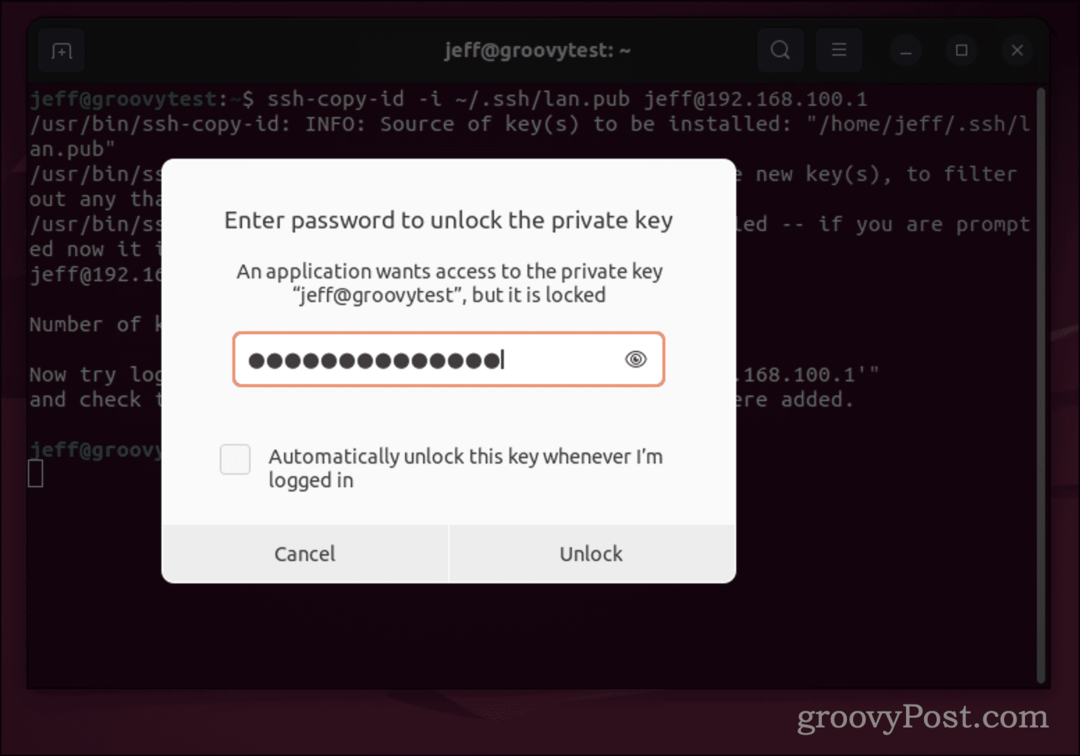

Peaksite testima, proovides kaugarvutisse sisse logida. Kui teete uuesti ssh-i kaughostisse, küsitakse teilt võtme parooli, kui selle määrate. Pidage meeles, et see ei ole teie sisselogimisparool. See on selle SSH-võtme spetsiifiline parool.

Paljudes distributsioonides, sealhulgas Linuxis, avaneb see parooliviip dialoogiboksina. Nagu näete allolevast näitest, saate märkida ruudu, et Linuxi arvuti jätaks parooli meelde. See aga vähendab võtme turvalisust.

Kui olete oma SSH-võtme parooli sisestanud, ei tohiks te seda uuesti sisestada enne, kui olete kohalikust arvutist välja loginud.

Muud SSH-i kasutamise viisid

Kui see kõik on tehtud, võite kasutada SSH-d kaugjuurdepääsuks teistele Linuxi või Unixi põhistele arvutitele. Muidugi ei seisne kõik käsureale jõudmises.

SSH sisaldab ka turvalist viisi failide ülekandmiseks arvutite vahel ilma FTP-d kasutamata. Saate kasutada turvalist koopiat või scp-d liigutage neid faile ümber. Kui olete Windows 11 kasutaja ja peate kasutama SSH-d, on teil õnne, kuna klient on eelinstallitud. Sa saad isegi genereerida ja kasutada SSH-võtmed Windows 11-s.